Security w aplikacjach fintech — Jak dbać o bezpieczeństwo rozwiązań finansowych?

Branża fintech zrewolucjonizowała sposób, w jaki osoby prywatne i firmy korzystają z usług finansowych. Jednak wraz z wielkimi innowacjami pojawia się również znaczące ryzyko. Rozwój cyfrowych usług finansowych wiąże się ze zwiększonym wskaźnikiem cyberprzestępstw. Dlatego bezpieczeństwo aplikacji fintech powinno być priorytetem organizacji świadczących usługi finansowe.

Ten artykuł poświęcony jest rozwiązaniom security w sektorze fintech. Omawiamy w nim potencjalne zagrożenia oraz praktyczne strategie budowania niezawodnych zabezpieczeń. Przestrzegając tych praktyk, banki i firmy finansowe mogą skutecznie chronić swoich użytkowników, budować zaufanie klientów oraz zapewniać zgodność z globalnymi regulacjami. Dzięki konsekwentnej realizacji procesu składającego się z wdrażania najnowszych standardów bezpieczeństwa, szybkiego aktualizowania działającej infrastruktury oraz weryfikacji poprawności danych uwierzytelniających, branża fintech może znacznie poprawiać bezpieczeństwo przy jednoczesnym dostarczaniu wyjątkowych doświadczeń użytkownikom.

Spis treści

Znaczenie bezpieczeństwa aplikacjach fintech

W trzecim kwartale 2024 roku globalne finansowanie fintechów osiągnęło wartość 7,3 miliarda dolarów. Rozwój sektora napędzany jest rosnącym zapotrzebowaniem na szybkie i efektywne transakcje, spersonalizowane doświadczenia bankowe i natychmiastowy dostęp do usług finansowych. Jednak im więcej wrażliwych danych jest przechowywanych, przetwarzanych i przesyłanych przez cyfrowe systemy finansowe, tym większe prawdopodobieństwo ataków hakerskich, prób przechwytywania informacji czy wycieków.

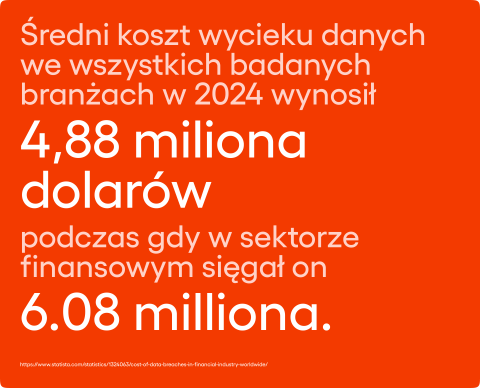

W porównaniu z innymi branżami sektor usług finansowych zarządza ogromną ilością ważnych danych. Tymczasem raport Statista z 2024 roku wskazuje, że średni koszt wycieku danych we wszystkich badanych branżach wynosił 4,88 miliona dolarów, podczas gdy w sektorze finansowym sięgał on 6,08 miliona dolarów. W branży usług finansowych luki w zabezpieczeniach mogą prowadzić do strat pieniężnych, zmniejszenia zaufania klientów i konsekwencji prawnych.

Przegląd zagrożeń cyberbezpieczeństwa w sektorze fintech

Zrozumienie najczęstszych zagrożeń związanych z cyberbezpieczeństwem pozwala opracować skuteczną strategię obronną. Podejście łączące najnowsze technologie, takie jak sztuczna inteligencja i algorytmy uczenia maszynowego, przestrzeganie regulacji oraz proaktywne zarządzanie ryzykiem, jest niezbędne. Wdrażanie systemów niezawodnego wykrywania zaawansowanej automatyzacji pozwala na lepsze zabezpieczenie przed nowymi rodzajami ataków. Jakich wyzwań warto być świadomym?

Najczęściej występujące zagrożenia

Aplikacje fintech są narażone na różnorodne ataki — często wykorzystujące zaawansowaną automatyzację, choć stosuje się też techniki manipulacji bezpośredniej.

Oto najczęstsze typy zagrożeń:

- Naruszenia danych: Atakujący wykorzystują luki w systemach bezpieczeństwa aplikacji fintech, aby uzyskać nieautoryzowany dostęp do danych finansowych i innych wrażliwych informacji.

- Phishing: Cyberprzestępcy podszywają się pod zaufane podmioty, aby nakłonić użytkowników do ujawnienia danych logowania, informacji finansowych lub innych kluczowych danych.

- Złośliwe oprogramowanie i wirusy: Mogą przejmować, uszkadzać lub niszczyć dane, często zaburzając pracę całych systemów.

- Ransomware: Ten rodzaj złośliwego oprogramowania szyfruje dane ofiary i żąda okupu za ich odblokowanie. Według Sophos, w 2024 roku 65% firm fintech doświadczyło ataków typu ransomware.

- Ataki DDoS: Nadmierny ruch na serwerach aplikacji fintech powoduje zakłócenia w działaniu usług, zazwyczaj w kluczowych momentach operacyjnych.

Oszustwa

Aby przeciwdziałać oszustwom finansowym, firmy muszą wdrażać zaawansowane systemy wykrywania nieprawidłowości, a także wdrażać odpowiednie funkcjonalności takie jak uwierzytelnianie wieloskładnikowe czy weryfikacja biometryczna. Większość wdrożeń uwierzytelniania dwuskładnikowego zakłada, że podanie drugiego składnika uwierzytelnienia przez użytkownika utrudnia przejęcie konta przez atakującego, jednak ten proces również trzeba kontrolować i dopracowywać.

Do najczęstszych rodzajów oszustw należą:

- Kradzież tożsamości: Wykorzystanie skradzionych danych logowania do podszywania się pod prawdziwych użytkowników, co często prowadzi do nieautoryzowanych transakcji lub całkowitego przejęcia kont.

- Fałszywe lub skradzione tożsamości: Przestępcy wykorzystują sfałszowane, lub skradzione dane do zakładania kont, wnioskowania o pożyczki lub prowadzenia nielegalnych działań.

- Kradzież tożsamości syntetycznej: Łączenie prawdziwych i fałszywych danych w celu tworzenia nowych, fikcyjnych tożsamości.

- Deepfake i spoofing: Zaawansowane technologie umożliwiają atakującym tworzenie fałszywych danych biometrycznych, aby ominąć mechanizmy weryfikacyjne.

- Przejęcia kont: Nieświadomy klient przesyła nazwę użytkownika i hasło osobie trzeciej. Haker wykorzystuje przejęte dane uwierzytelniające, aby uzyskać dostęp do konta.

Niewystarczające szyfrowanie

Wiele aplikacji fintech nie implementuje odpowiedniego szyfrowania. Podczas transmisji nieszyfrowanych danych, na przykład numerów kart kredytowych czy danych logowania, mogą one zostać w łatwy sposób przechwycone i odczytane. Ponadto łatwiej złamać przestarzałe standardy szyfrowania, a niewłaściwe zarządzanie kluczami szyfrowania zwiększa ryzyko nieautoryzowanego dostępu.

Zgodność z regulacjami

Zgodność z regulacjami branżowymi jest kluczowym aspektem bezpieczeństwa fintech, zapewniającym zarówno ochronę praw konsumentów, jak i bezpieczne działanie systemów finansowych. Nieprzestrzeganie kluczowych regulacji, takich jak PCI DSS, RODO, CCPA czy PSD2, może prowadzić do poważnych konsekwencji.

Zgodność z regulacjami wymaga ciągłych audytów, aktualizacji polityk bezpieczeństwa oraz wdrażania kompleksowych procesów. Nieprzestrzeganie przepisów wpływa nie tylko na wyniki finansowe firmy, ale również na jej wizerunek, ponieważ klienci i inwestorzy nie chcą współpracować z organizacjami, które zaniedbują bezpieczeństwo.

Zagrożenia w aplikacjach mobilnych

W związku z rosnącą liczbą transakcji mobilnych, których wartość w 2023 roku sięgnęła 2,3 biliona dolarów, aplikacje mobilne są częstym celem w atakach przeciwko sektorowi finansowemu. Zazwyczaj problemem są słabe mechanizmy uwierzytelniania, takie jak stosowanie statycznych haseł, które łatwo złamać, źle napisany lub przestarzały kod oraz nieszyfrowane transmisje danych.

Firmy fintech powinny wdrażać zaawansowane środki bezpieczeństwa, takie jak biometryczne i adaptacyjne mechanizmy uwierzytelniania, a także techniki kontroli kodu, które wzmacniają ochronę i zapewniają integralność systemów.

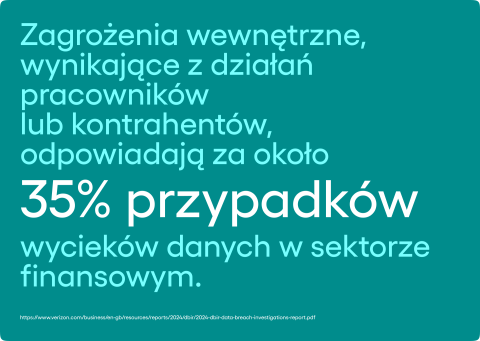

Zagrożenia wewnętrzne

Zagrożenia wewnętrzne, wynikające z działań pracowników lub kontrahentów, odpowiadają za około 35% przypadków wycieków danych w sektorze finansowym. Mogą one być wynikiem zarówno nieumyślnego naruszenia zasad bezpieczeństwa, jak i celowego działania. Jako firma działająca w branży fintech, często obserwujemy przypadki użycia automatyzacji przez osoby wewnątrz organizacji do uzyskania nieautoryzowanego dostępu. Aby ograniczyć te zagrożenia, firmy powinny wdrażać ścisłe mechanizmy kontroli dostępu oraz regularnie szkolić personel w zakresie praktyk bezpieczeństwa.

Zagrożenia w łańcuchu dostaw

Korzystanie z rozwiązań chmurowych i współpraca z dostawcami usług zewnętrznych wprowadza dodatkowe ryzyko, które często wykracza poza bezpośrednią kontrolę firm fintech. Naruszenia bezpieczeństwa w systemach podmiotów trzecich mogą mieć wpływ na powiązane aplikacje finansowe. Fintechy powinny wymagać przestrzegania rygorystycznych praktyk w kwestii zabezpieczeń oraz regularnie audytować zabezpieczenia swoich dostawców w celu zminimalizowania ryzyka.

Zgodność na rynkach międzynarodowych

Działania na różnych rynkach stawiają przed firmami fintech wyzwania związane z koniecznością spełnienia zróżnicowanych wymogów prawnych, obejmujących ochronę danych, prawa konsumentów czy bezpieczeństwo transakcji. Oferowanie różnego rodzaju bezpłatnych usług i płatnych ofert może wymagać od podmiotów finansowych dostosowania swoich działań do lokalnych norm.

Dbanie o zgodność w tym obszarze powinna obejmować elastyczne, ale spójne działania. Transparentne praktyki, odpowiednie systemy oraz współpraca z lokalnymi ekspertami prawnymi pozwala sprostać wyzwaniom i uniknąć zakłóceń operacyjnych, kar finansowych czy uszczerbków na reputacji.

Dziesięć wskazówek dotyczących poprawy bezpieczeństwa aplikacji fintech

Tworzenie bezpiecznych aplikacji fintechowych wymaga odpowiedniego podejścia do wytwarzania oprogramowania. Poniżej przedstawiamy nasze wskazówki, dzięki którym instytucje finansowe będą dostarczać aplikacje spełniające najwyższe standardy bezpieczeństwa.

1. Odpowiednie praktyki pisania kodu

Podstawą każdej bezpiecznej aplikacji fintech jest wysokiej jakości kod. Programiści powinni przestrzegać uznanych standardów bezpiecznego kodowania i regularnie sprawdzać swoją pracę. Narzędzia do statycznej i dynamicznej analizy kodu pomagają wykrywać problemy na każdym etapie tworzenia software’u. Dodatkowo warto wdrażać rygorystyczne metody walidacji danych wejściowych, aby zapobiegać atakom typu SQL injection czy cross-site scripting (XSS). Regularne aktualizacje bibliotek i frameworków umożliwiają naprawę znanych luk w zabezpieczeniach, zapewniając bezpieczeństwo zarówno kodu wewnętrznego, jak i zewnętrznych zależności.

2. Zaciemnianie kodu

Zaciemnianie (obfuskacja) kodu to dodatkowa warstwa ochronna utrudniająca analizę kodu przez potencjalnych atakujących. Techniki obfuskacji pozwalają ukrywać najważniejsze funkcjonalności, algorytmy oraz klucze szyfrowania. Połączenie zaciemniania z narzędziami do ochrony aplikacji w czasie rzeczywistym (RASP) umożliwia wykrywanie i blokowanie nieautoryzowanych prób debugowania lub modyfikacji kodu.

3. Tworzenie bezpiecznej infrastruktury

Bezpieczna infrastruktura obejmuje między innymi wdrażanie wirtualnych chmur prywatnych (VPC) w celu izolowania i zabezpieczania danych. Warstwowa ochrona, oparta na zaporach sieciowych, systemach wykrywania włamań (IDS) oraz systemach zapobiegania włamaniom (IPS), pozwala na szybką identyfikację oraz efektywne reagowanie na zagrożenia. Architektura „zero-trust”, zakładająca brak zaufania do jakichkolwiek urządzeń czy użytkowników również jest dobrą praktyką ochronną.

4. Szyfrowanie danych end-to-end

Szyfrowanie end-to-end chroni wrażliwe dane podczas przechowywania i przesyłania, czyniąc je nieczytelnymi dla atakujących. Kluczowe praktyki obejmują:

- Korzystanie z zaawansowanych protokołów, takich jak AES-256 dla danych w stanie spoczynku oraz TLS 1.3 dla transmisji danych.

- Wdrażanie modułów bezpieczeństwa sprzętowego (HSM) w celu bezpiecznego przechowywania i zarządzania kluczami szyfrowania.

- Regularną rotację kluczy szyfrowania, aby ograniczyć ryzyko w przypadku ich przejęcia.

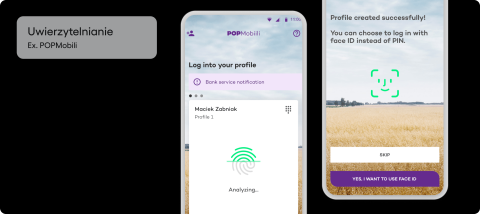

5. Wzmacnianie mechanizmów uwierzytelniania

Uwierzytelnianie jest integralną częścią każdej bezpiecznej aplikacji fintech, chroniącą konta klientów przed nieautoryzowanym dostępem. Rekomendowane rozwiązania to:

- Uwierzytelnianie wieloskładnikowe (MFA): Łączenie haseł, tokenów oraz biometrii w celu zwiększenia poziomu bezpieczeństwa.

- Adaptacyjne uwierzytelnianie: Fintechy powinny wdrożyć metody gromadzenia behawioralnych danych użytkowników, aby dynamicznie dostosowywać wymogi bezpieczeństwa na podstawie takich czynników, jak lokalizacja logowania, dane urządzenia czy wielkość transakcji.

- Biometria: Rozwiązania oparte na rozpoznawaniu twarzy czy odciskach palców to bezpieczniejsze alternatywy dla tradycyjnych haseł.

6. Zapewnianie bezpieczeństwa oprogramowania stron trzecich oraz API

API odgrywają kluczową rolę w aplikacjach fintech, umożliwiając ich integrację z zewnętrznymi dostawcami. Stosowanie protokołów OAuth 2.0 lub OpenID Connect (OIDC) umożliwia bezpieczne delegowanie dostępu i uwierzytelnianie. Regularne audyty integracji z oprogramowaniem stron trzecich pozwalają upewnić się, że zewnętrzne komponenty spełniają wymagania bezpieczeństwa. Wprowadzenie ograniczeń dotyczących liczby żądań pomaga przeciwdziałać atakom DDoS i brute-force.

7. Wykorzystywanie sztucznej inteligencji i uczenia maszynowego

Algorytmy sztucznej inteligencji i uczenia maszynowego są nieocenione w identyfikowaniu potencjalnych zagrożeń oraz szybkim reagowaniu. Analiza zachowań użytkowników pozwala wykrywać nietypowe wzorce, takie jak wielokrotne próby logowania czy podejrzane transakcje, które mogą wskazywać na działania przestępcze. Automatyzacja wykrywania zagrożeń skraca czas potrzebny na identyfikację i neutralizację ataków. Modele wykrywania oszustw blokują podejrzane działania, takie jak rozbieżności geolokalizacyjne czy niespójne zachowania transakcyjne.

8. Egzekwowanie kontroli dostępu opartej na rolach

Kontrola dostępu oparta na rolach (RBAC) zapewnia, że użytkownicy systemu mają dostęp jedynie do tych funkcji i zasobów, które są niezbędne do wykonywania ich obowiązków. Precyzyjnie zdefiniowane role i uprawnienia umożliwiają ograniczenie ryzyka nieautoryzowanego dostępu. Polityka dostępu just-in-time pozwala na tymczasowe przyznawanie uprawnień do wykonania określonych zadań. Częste sprawdzanie dzienników dostępu jest integralną częścią tej praktyki, umożliwiając szybkie wykrycie potencjalnego nadużycia lub prób eskalacji uprawnień.

9. Regularne audyty bezpieczeństwa

Zespoły ds. bezpieczeństwa powinny regularnie przeprowadzać testy penetracyjne, symulujące rzeczywiste ataki, w celu wykrycia podatności systemu na zagrożenia. Automatyczne skanery luk w zabezpieczeniach mogą identyfikować i priorytetyzować potencjalne problemy. Ciągłe monitorowanie aktywności pozwala na szybkie reagowanie na anomalie, zapewniając ochronę w czasie rzeczywistym.

10. Utrzymanie zgodności z regulacjami

Zgodność z regulacjami pozwala nie tylko unikać kar finansowych, ale także pokazuje zaangażowanie w ochronę danych klientów i przestrzeganie standardów branżowych. Automatyzacja procesów zgodności, szczególnie za pomocą narzędzi opartych na sztucznej inteligencji, redukuje ryzyko błędów ludzkich i przyspiesza adaptację do nowych wymagań. Ponadto należy utrzymywać szczegółową dokumentację działań związanych z bezpieczeństwem, aby móc udowodnić zgodność podczas kontroli.

Podsumowanie

Wraz z rozwojem systemów fintech, metody stosowane przez cyberprzestępców również ewoluują, co czyni bezpieczeństwo priorytetem na każdym etapie działalności firm finansowych. Aby nadążać za tymi zmianami, konieczne jest przyjęcie proaktywnego i adaptacyjnego podejścia, wykorzystującego najnowocześniejsze technologie, rygorystyczne przestrzeganie przepisów oraz kompleksowe strategie bezpieczeństwa. Wdrażając opisane powyżej praktyki, firmy fintech mogą nie tylko chronić swoich użytkowników i zabezpieczać wrażliwe dane, ale także budować zaufanie i zdobywać przewagę konkurencyjną na rynku.